2016年度盘点 八大最富创意的网络攻击方式

在2016年,网络安全领域见证了攻击技术的快速演进与范式转移。攻击者不再单纯依赖传统的漏洞利用,而是将社会工程学、物联网设备、甚至物理隔离系统作为突破口,展现出了前所未有的创新性与破坏力。以下是该年度最具代表性的八种创新攻击方式,它们不仅对个人与企业安全构成了严峻挑战,也深刻影响了全球的网络安全防御策略。

1. 勒索软件即服务(RaaS)的产业化

以“Locky”和“Cerber”为代表的勒索软件家族,在2016年实现了“商业模式”的创新。攻击者通过地下论坛提供勒索软件构建工具包,使得即使不具备高级技术能力的犯罪分子也能发起大规模勒索攻击。这种“服务化”趋势大幅降低了攻击门槛,导致全球范围内的勒索事件激增,医疗机构、教育机构成为重灾区。

2. 物联网(IoT)僵尸网络的大规模利用

“Mirai”僵尸网络的爆发是2016年的标志性事件。攻击者利用默认密码等简单漏洞,感染了全球数十万台摄像头、路由器等物联网设备,组成了强大的分布式拒绝服务(DDoS)攻击网络。其发起的针对DNS服务商Dyn的攻击,导致美国东海岸大面积网络瘫痪,首次将物联网设备的安全缺陷推至全球舆论中心。

3. 鱼叉式网络钓鱼的精准化与社会工程学深化

攻击者不再广撒网,而是针对特定组织或个人(如高管、财务人员)进行深度信息搜集,制作极具迷惑性的钓鱼邮件。邮件内容高度个性化,常涉及商业交易、会议邀请等日常工作话题,附件或链接伪装巧妙,成功率显著提升。这种攻击方式在针对企业的商业邮件诈骗(BEC)中尤为突出。

4. 内存攻击与“无文件”恶意软件

为了规避基于文件扫描的传统杀毒软件,攻击者开始大量使用仅存在于系统内存中的恶意代码。这类攻击利用PowerShell、WMI等合法系统工具执行恶意载荷,在磁盘上不留下或仅留下极少的可执行文件痕迹,使得检测和取证变得异常困难。

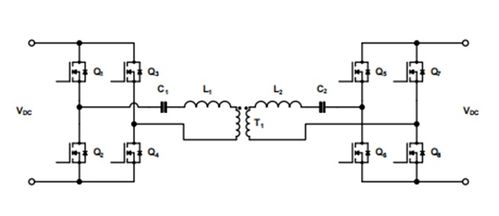

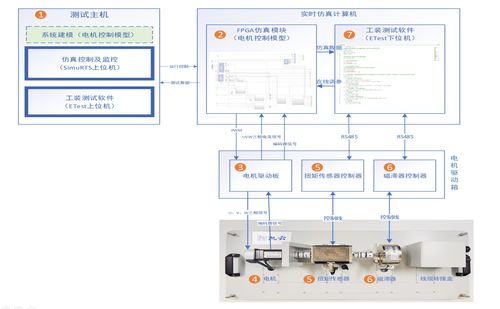

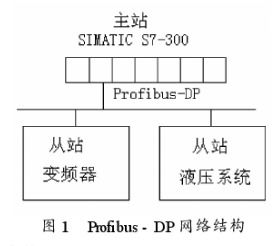

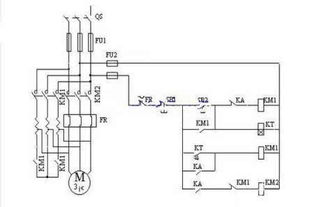

5. 对工业控制系统(ICS)的试探性攻击

虽然未造成大规模破坏,但2016年出现了多起针对能源、水利等关键基础设施的工业控制系统的试探性攻击事件。攻击者表现出对SCADA系统、工控协议的深入了解,其活动被视为未来可能发起破坏性攻击的前奏,引发了各国对关键信息基础设施安全的高度警惕。

6. 利用广告网络进行“偷渡式下载”

恶意广告(Malvertising)成为主流攻击向量。攻击者购买合法广告网络的展示位,将恶意代码嵌入广告素材中。当用户访问搭载了这些广告的知名网站时,无需任何点击,浏览器便会自动在后台触发漏洞利用链,下载并安装恶意软件,实现了“防御突破”。

7. 物理隔离网络的渗透尝试

针对政府、军事、金融等高安全等级的网络,攻击者研究出通过“气隙”进行数据渗透的创意方法。例如,研究证明可通过控制计算机风扇的震动频率、硬盘指示灯闪烁或超声波来调制并传输数据。虽然实际大规模应用案例较少,但这类研究展示了攻击者突破极致物理隔离的思维路径。

8. 供应链攻击的早期苗头

攻击者开始将目标转向软件开发商或供应商,通过感染其软件开发工具、更新服务器或合法软件安装包,从而使其下游数以万计的用户在安装“正规”软件时自动感染恶意程序。这种“借船出海”的方式隐蔽性强,影响范围巨大,在2016年已初现端倪,为后续几年大规模的供应链攻击埋下了伏笔。

与启示

2016年的这些创新攻击方式清晰地表明,网络攻击的战场正在不断拓宽,攻击链的各个环节都在被重新定义。防御方必须从“基于边界和特征”的被动防御,转向“基于行为和情报”的主动、纵深防御体系。安全意识的提升、物联网设备的安全基线制定、供应链安全管理的加强,变得与技术防护同等重要。这一年不仅是攻击技术创新的“里程碑”,也成为了全球网络安全思维转型的“催化剂”。

如若转载,请注明出处:http://www.yudiping.com/product/64.html

更新时间:2026-05-19 09:18:49